วิธีการตรวจจับคอมพิวเตอร์ & การตรวจสอบอีเมลหรือซอฟต์แวร์สอดแนม

หากคุณเป็นผู้ดูแลระบบ การตรวจสอบอีเมลและการใช้พีซีของพนักงานเป็นงานทั่วไป ช่วยให้คุณตรวจสอบประสิทธิภาพการทำงาน และมั่นใจได้ว่าจะไม่มีไฟล์อันตรายเข้าสู่เครือข่ายของคุณ เช่นเดียวกับผู้ปกครอง(applies to parents)และครู ซึ่งอาจต้องการจับตาดูการใช้พีซีของเด็กเพื่อความปลอดภัย

ขออภัย มีบางครั้งที่ซอฟต์แวร์ตรวจสอบไม่ได้รับการต้อนรับหรือชื่นชม แฮกเกอร์ ผู้สอดแนม หรือผู้ดูแลระบบไอทีที่รุกล้ำเกินขอบเขตสามารถผลักดันขอบเขตให้ไกลเกินไป หากคุณกังวลเกี่ยวกับความเป็นส่วนตัว(worried about your privacy)คุณสามารถเรียนรู้วิธีตรวจหาซอฟต์แวร์ตรวจสอบคอมพิวเตอร์และอีเมล หรือซอฟต์แวร์สอดแนมโดยทำตามขั้นตอนเหล่านี้

การตรวจสอบที่บ้าน โรงเรียน หรือที่ทำงาน(Monitoring at Home, School, or Work)

ก่อนที่คุณจะเริ่มดูวิธีการตรวจหาคอมพิวเตอร์บางประเภทและการตรวจสอบอีเมล คุณอาจต้องกำหนดสิทธิ์ของคุณเสียก่อน ในฐานะพนักงาน สิทธิ์ของคุณในการเข้าถึงเว็บ อีเมล หรือการใช้พีซีทั่วไปแบบไม่มีการกรองอาจต่ำกว่ามาก แม้ว่าจะไม่ได้หมายความว่าไม่มีขอบเขตที่ไม่สามารถข้าม(boundaries that can’t be crossed)ได้

คุณไม่สามารถเป็นเจ้าของอุปกรณ์ได้ และขึ้นอยู่กับสัญญาของคุณ นายจ้างหรือโรงเรียนของคุณอาจมีสิทธิ์ในการบันทึกข้อมูลการใช้งานพีซีของคุณ แม้ว่าจะมีหลายวิธีในการตรวจสอบสิ่งนี้ แต่คุณอาจไม่สามารถหยุดหรือแก้ไขปัญหานี้ได้ เช่นเดียวกับในสภาพแวดล้อมทางการศึกษาซึ่งมีแนวโน้มที่จะควบคุมพีซีและการใช้งานเว็บอย่างเข้มงวด

อย่างไรก็ตาม เป็นสถานการณ์ที่แตกต่างไปจากเดิมอย่างสิ้นเชิงสำหรับพีซีส่วนบุคคลบนเครือข่ายภายในบ้าน พีซีของคุณ กฎของคุณ – เว้นแต่จะไม่ใช่อุปกรณ์ของคุณ ตัวอย่างเช่น ผู้ปกครองอาจวางซอฟต์แวร์ตรวจสอบเพื่อให้บุตรหลานของตนปลอดภัย แต่พันธมิตรที่ไม่เหมาะสมหรือแฮ็กเกอร์ที่เป็นอันตรายก็อาจอยู่ห่างออกไปหลายพันไมล์เช่นกัน

ไม่ว่าจะเป็นที่บ้าน โรงเรียน หรือที่สำนักงาน มีหลายวิธีที่คุณสามารถตรวจสอบประเภทของคอมพิวเตอร์ทั่วไปหรือการตรวจสอบอีเมลที่สามารถทำได้

กำลังตรวจสอบซอฟต์แวร์ตรวจสอบอีเมล(Checking for Email Monitoring Software)

หากคุณต้องการตรวจสอบการตรวจสอบอีเมล ให้พิจารณาก่อนว่าคุณกำลังใช้บัญชีอีเมลส่วนบุคคล องค์กร หรือเพื่อการศึกษา สำหรับบัญชีองค์กรหรือบัญชีเพื่อการศึกษา ผู้ดูแลระบบอาจมีสิทธิ์เข้าถึงอีเมลของคุณได้ทุกเมื่อ โดยอีเมลทั้งหมดจะถูกส่งไปยังเซิร์ฟเวอร์ที่ปลอดภัยซึ่งพวกเขาอาจควบคุมได้เช่นกัน

หากเป็นกรณีนี้ คุณควร สมมติ เสมอ(always)ว่าอีเมลของคุณได้รับการตรวจสอบไม่ทางใดก็ทางหนึ่ง อาจมีการตรวจสอบอย่างแข็งขัน โดยจะมีการตรวจสอบและบันทึกอีเมลแต่ละฉบับ หรือการตรวจสอบอาจมีความเฉพาะเจาะจงน้อยกว่า โดยมีข้อมูลว่าเมื่อใดที่คุณส่งและรับอีเมล (รวมถึงผู้รับหรือผู้ส่ง) จะถูกบันทึกแยกกัน

แม้ว่าจะมีการตรวจสอบน้อยกว่า ผู้ดูแลระบบของบัญชีอีเมลองค์กรหรือเพื่อการศึกษายังคงสามารถรีเซ็ตรหัสผ่านของคุณเพื่อเข้าถึงอีเมลของคุณได้ทุกเมื่อ

การตรวจสอบส่วนหัวของอีเมล(Checking Email Headers)

โดยปกติ คุณสามารถระบุได้ว่าอีเมลของคุณถูกกำหนดเส้นทางผ่านเซิร์ฟเวอร์อีเมลของบริษัทหรือไม่ โดยดูที่ส่วนหัวของอีเมล(headers for emails)ที่คุณได้รับ ตัวอย่างเช่น ในGmailคุณสามารถค้นหาส่วนหัวได้โดยเปิดอีเมลและเลือกไอคอนเมนูสามจุด(three-dots menu icon )ที่ด้านขวาบน จากตัวเลือก ให้เลือกตัวเลือกแสดงต้นฉบับ(Show Original )

เมื่อดูที่ส่วนหัว ส่วนหัวที่ได้รับ(Received)จะแสดงที่มาของอีเมลและเซิร์ฟเวอร์อีเมลที่ใช้ หากอีเมลถูกกำหนดเส้นทางผ่านเซิร์ฟเวอร์ขององค์กรหรือสแกนโดยตัวกรอง คุณสามารถสันนิษฐานได้ว่าอีเมลนั้นถูกบันทึกและตรวจสอบ (หรือสามารถ) ได้

การใช้พร็อกซีเซิร์ฟเวอร์(Using Proxy Servers)

หากคุณใช้โปรแกรมรับส่งเมลบนเดสก์ท็อป เช่นMicrosoft Outlookอีเมลของคุณอาจถูกตรวจสอบผ่านพร็อกซีเซิร์ฟเวอร์ สามารถใช้พร็อกซีเซิร์ฟเวอร์เพื่อบันทึกข้อมูลบางอย่าง รวมทั้งส่งต่อไปยังเซิร์ฟเวอร์อื่น

คุณสามารถตรวจสอบการตั้งค่าพร็อกซีในWindows 10ได้ใน เมนู การตั้งค่า Windows(Windows Settings) (หากคุณมีสิทธิ์เข้าถึงสิ่งนี้)

- ในการเริ่มต้น ให้คลิกขวาที่เมนูStart แล้วเลือก ตัวเลือก การ ตั้งค่า(Settings)

- ในการตั้งค่า Windows เลือกเครือข่ายและอินเทอร์เน็ต(Network & Internet) > พร็อก( Proxy)ซี หากคุณกำลังใช้พร็อกซีเซิร์ฟเวอร์ ข้อมูลนี้จะแสดงอยู่ในส่วนใช้พร็อกซีเซิร์ฟเวอร์(Use a proxy server)

นอกจากนี้ยังเป็นไปได้ว่า การตั้งค่ากล่องจดหมาย Outlook ของคุณ ได้รับการออกแบบมาเพื่อกำหนดเส้นทางผ่านเซิร์ฟเวอร์อีเมลผ่านพร็อกซีเฉพาะ มีการตั้งค่าเมื่อเพิ่มกล่องจดหมายของบัญชีของคุณลงในOutlookซึ่งสำหรับอุปกรณ์ขององค์กร มีแนวโน้มว่าจะกำหนดค่าให้คุณโดยอัตโนมัติ

น่าเสียดาย วิธีเดียวที่จะทดสอบสิ่งนี้ (โดยไม่ต้องเข้าถึงผู้ดูแลระบบด้วยตัวคุณเอง) คือการส่งและรับอีเมลระหว่างบัญชีส่วนตัวและบัญชีที่คุณสงสัยจะได้รับการตรวจสอบ การตรวจสอบส่วนหัวของอีเมล คุณอาจระบุได้ว่ามีการใช้พร็อกซีเซิร์ฟเวอร์โดยใช้ส่วนหัว ที่ ได้รับ(Received )หรือX-Forwarded-For

กำลังตรวจสอบซอฟต์แวร์ตรวจสอบ(Checking for Monitoring Software)

วิธีการทั่วไปในการตรวจสอบดิจิทัลคือการใช้ซอฟต์แวร์ที่ติดตั้งบนพีซี การติดตามกิจกรรมบนเว็บ ซอฟต์แวร์ที่คุณใช้ และแม้แต่การใช้ไมโครโฟน เว็บแคม และแป้นพิมพ์ เกือบทุกอย่างที่คุณทำบนพีซีของคุณสามารถบันทึกได้ด้วยซอฟต์แวร์ที่เหมาะสม

การมองหาสัญญาณที่บ่งบอกว่าคุณกำลังถูกเฝ้าติดตามอาจเป็นเรื่องยากขึ้นเล็กน้อย ไม่มีไอคอนที่มีประโยชน์ใน แถบงาน Windowsให้ค้นหาเสมอไป ดังนั้นคุณจะต้องเจาะลึกลงไปอีกเล็กน้อย

กำลังตรวจสอบตัวจัดการงานของ Windows(Checking Windows Task Manager)

หากคุณสงสัยว่ามีซอฟต์แวร์บนพีซีที่ใช้ Windows ของคุณที่บันทึกกิจกรรมของคุณ คุณอาจต้องตรวจสอบรายการกระบวนการที่ทำงานอยู่ก่อนโดยใช้ตัวจัดการ(Task Manager)งาน มีที่ที่คุณจะพบรายการซอฟต์แวร์ที่ทำงานอยู่ทั้งหมดบนพีซีของคุณ

- หากต้องการเปิดตัวจัดการงาน ให้คลิกขวาที่เมนูเริ่ม(Start) แล้วเลือก ตัวเลือกตัวจัดการงาน(Task Manager)

- ใน หน้าต่าง ตัวจัดการงาน(Task Manager)คุณจะเห็นรายการแอปและบริการที่ทำงานอยู่ หรือสลับไปที่ แท็บ รายละเอียด เพื่อดูรายการ (Details)ไฟล์ปฏิบัติการ(executable files)ที่ทำงานอยู่ทั้งหมดที่ชัดเจนยิ่งขึ้น

กระบวนการที่ทำงานอยู่ด้วยชื่อที่ไม่ใช่คำอธิบายจะทำให้เกิดความสงสัย (แม้ว่าจะไม่เสมอไป) แม้ว่าอาจใช้เวลานาน แต่คุณควรใช้เครื่องมือค้นหาเพื่อตรวจสอบแต่ละกระบวนการที่ทำงานอยู่ในทางกลับกัน

ตัวอย่างเช่นntoskrnl.exeเป็นกระบวนการ Windows ที่ถูกต้องตามกฎหมายอย่างสมบูรณ์ (และจำเป็น) หากคุณพบเห็นstudent.exe (แอปตรวจ สอบสำหรับบริการตรวจสอบ LanSchoolสำหรับโรงเรียน) ในรายการ คุณสามารถสันนิษฐานได้ว่าคุณกำลังถูกตรวจสอบ

คุณควรมองหาซอฟต์แวร์การเชื่อมต่อเดสก์ท็อประยะไกล ทั่วไปเช่นVNC , LogMeInหรือTeamViewer แอปการแชร์หน้าจอ(screen sharing apps)เหล่านี้ทำให้ผู้ใช้ระยะไกลสามารถควบคุมพีซีของคุณได้ ทำให้พวกเขาสามารถเปิดแอป ทำงาน บันทึกการใช้หน้าจอของคุณ และอื่นๆ ได้

Windows ยังมีบริการเดสก์ท็อประยะไกลของตัวเอง ซึ่งช่วยให้พีซี (own remote desktop service)Windows เครื่อง อื่นๆสามารถดูและควบคุมพีซีของคุณได้ ข่าวดีก็คือ โดยทั่วไปแล้วการเชื่อมต่อ RDPจะอนุญาตให้บุคคลหนึ่งคนดูหน้าจอได้ในเวลาเดียวกันเท่านั้น ตราบใดที่คุณเข้าสู่ระบบ ผู้ใช้รายอื่นจะไม่สามารถดูหรือควบคุมพีซีของคุณได้

การดูการเชื่อมต่อเครือข่ายที่ใช้งานอยู่(Looking at Active Network Connections)

ตัวจัดการกระบวนการเป็นวิธีที่ดีในการตรวจสอบซอฟต์แวร์การตรวจสอบที่แอ็คทีฟ แต่จะใช้ได้เฉพาะเมื่อซอฟต์แวร์กำลังทำงานอยู่ ในการตั้งค่าบางอย่าง (เช่น สภาพแวดล้อมของโรงเรียน) คุณอาจไม่ได้รับอนุญาตให้เปิดตัวจัดการงาน(Task Manager)เพื่อดูตั้งแต่แรก

ซอฟต์แวร์บันทึกส่วนใหญ่มักจะทำงานโดยการบันทึกข้อมูลในเครื่องและส่งไปยังเซิร์ฟเวอร์หรือผู้ดูแลระบบที่อื่น ซึ่งอาจอยู่ในเครื่อง (บนเครือข่ายของคุณเอง) หรือเซิร์ฟเวอร์บนอินเทอร์เน็ต ในการดำเนินการนี้ คุณจะต้องดูการเชื่อมต่อเครือข่ายที่ใช้งานบนพีซีของคุณ

วิธีหนึ่งในการทำเช่นนี้คือการใช้Resource Monitorในตัว แอพ Windows(Windows)ที่ไม่ค่อยมีใครรู้จักนี้ช่วยให้คุณดูการสื่อสารที่ใช้งานอยู่ทั้งขาเข้าและขาออกจากพีซีของคุณ นอกจากนี้ยังเป็นแอปที่มักมีอยู่ในพีซีขององค์กรและเพื่อการศึกษา

- ในการเปิดResource Monitorให้คลิกขวาที่ เมนู Startแล้วเลือกRun

- ใน กล่อง Runพิมพ์resmonแล้วเลือกOK

- เลือกแท็บNetwork ใน หน้าต่างResource Monitor จากที่นี่ คุณจะเห็นรายชื่อการเชื่อมต่อที่ใช้งานอยู่ ในกล่องกระบวนการที่มีกิจกรรมเครือข่าย(Processes with Network Activity )คุณจะเห็นกระบวนการที่ส่งและรับข้อมูล ไม่ว่าจะในเครื่องหรือบริการบนอินเทอร์เน็ต

ใน กล่อง กิจกรรมเครือข่าย(Network Activity )คุณจะเห็นกระบวนการเหล่านี้แสดงอีกครั้ง แต่มีการเชื่อมต่อที่ใช้งานอยู่ (พร้อมที่อยู่ IP) อยู่ในรายการ ถ้าคุณต้องการทราบพอร์ตที่ใช้เพื่อทำการเชื่อมต่อ หรือเปิดพอร์ตบนพีซีของคุณ(open ports on your PC)ที่ประมวลผลกำลังฟังการเชื่อมต่ออยู่ ให้ดูกล่อง การเชื่อมต่อ TCP(TCP Connections )และพอร์ตการฟัง(Listening Ports)

การเชื่อมต่อกับอุปกรณ์อื่น ๆ ในช่วง IP ที่สงวนไว้ (เช่น 10.0.0.1 ถึง 10.255.255.255 หรือ 192.168.0.1 ถึง 192.168.255.255) หมายความว่ามีการแบ่งปันข้อมูลผ่านเครือข่ายของคุณ แต่การเชื่อมต่อกับช่วงอื่น ๆ ชี้ไปที่เซิร์ฟเวอร์การดูแลระบบบนอินเทอร์เน็ต .

คุณอาจต้องค้นคว้ากระบวนการบางอย่างที่แสดงไว้ที่นี่เพื่อระบุแอปที่เป็นไปได้ ตัวอย่างเช่น หากคุณพบกระบวนการที่คุณไม่รู้จักด้วยการเชื่อมต่อที่ใช้งานอยู่จำนวนหนึ่ง ส่งและรับข้อมูลจำนวนมาก หรือใช้พอร์ตที่ผิดปกติ (โดยทั่วไปคือตัวเลข 5 หลัก) ให้ใช้เสิร์ชเอ็นจิ้นเพื่อทำการวิจัย ไกลออกไป.

การจำการบันทึกแป้นพิมพ์ เว็บแคม และไมโครโฟน(Spotting Keyboard, Webcam, and Microphone Logging)

ซอฟต์แวร์ตรวจสอบ PC ไม่ใช่แค่การบันทึกการใช้งานเว็บของคุณเท่านั้น แต่ยังพิสูจน์ได้ว่ามีความเป็นส่วนตัวมากขึ้น หากเป็นไปได้ แอปในลักษณะนี้สามารถตรวจสอบ (และอาจ) เว็บแคมของคุณและตรวจสอบการใช้งาน หรือบันทึกการกดแป้นที่ใช้งานอยู่ทั้งหมดของคุณ ทุกสิ่งที่คุณพิมพ์ พูด หรือทำบนพีซีของคุณสามารถบันทึกและตรวจสอบได้ในภายหลัง

หากเกิดเหตุการณ์นี้ขึ้น คุณจะต้องพยายามสังเกตสัญญาณ เว็บแคม ในตัวและภายนอก ส่วนใหญ่มีไฟแสดง (โดยปกติคือ (external webcams)LEDสีเขียวหรือสีขาว) เพื่อแสดงว่าเว็บแคมทำงานอยู่ การใช้ ไมโครโฟน(Microphone)นั้นยากกว่าที่จะสังเกตได้ แต่คุณสามารถตรวจสอบเสียงที่ไมโครโฟนตรวจพบได้ในเมนูการตั้งค่าเสียง(Sound)

- ในการดำเนินการนี้ ให้คลิกขวาที่ไอคอนเสียงในพื้นที่เข้าถึงด่วนของแถบงาน จากตัวเลือก ให้เลือกเปิดการตั้งค่า(Open Sound settings)เสียง

- ในเมนูเสียง แถบเลื่อน (Sound)ทดสอบไมโครโฟนของคุณ(Test your microphone )จะเลื่อนขึ้นและลงพร้อมกับเสียงที่ไมโครโฟนของคุณหยิบขึ้นมา

หากคุณมีสิทธิ์ในการดำเนินการดังกล่าว คุณสามารถบล็อกการเข้าถึงไมโครโฟนหรือกล้องของคุณ(block access to your mic or camera)ได้ในเมนูการตั้งค่า Windows

- ในการเข้าถึงเมนูนี้ ให้คลิกขวาที่ เมนู Startแล้วเลือกSettings

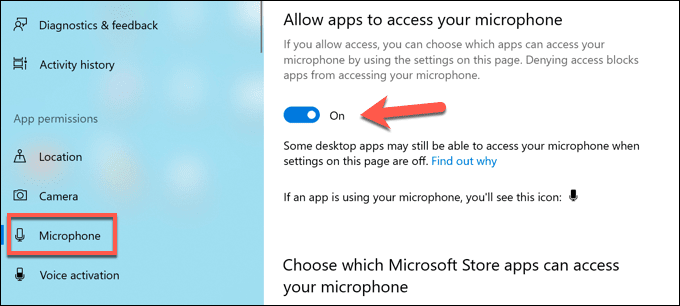

- ในเมนูการตั้งค่า(Settings ) ให้เลือก ตัวเลือกความเป็นส่วนตัว (Privacy )ใน ส่วน ไมโครโฟน(Microphone )ให้ปิดใช้งานอนุญาตให้แอปเข้าถึงไมโครโฟนของคุณ(Allow apps to access your microphone )และอนุญาตให้แอปเดสก์ท็อปเข้าถึง(Allow desktop apps to access your microphone )แถบเลื่อนไมโครโฟนของคุณเพื่อหยุดการเข้าถึงไมโครโฟนทั้งหมด อีกวิธีหนึ่ง คุณสามารถบล็อกแต่ละแอปได้โดยเลือกแถบเลื่อนข้างรายการแอปแต่ละรายการ

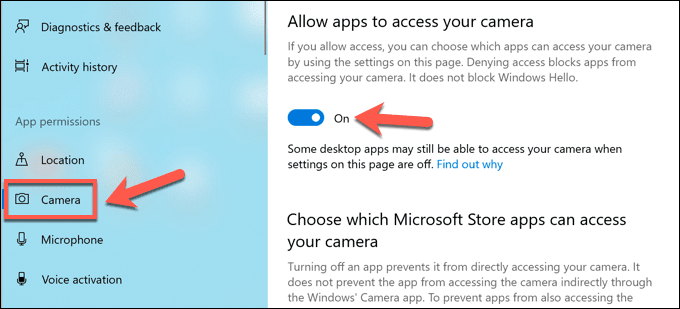

- ใน ส่วน กล้อง(Camera )คุณสามารถปิดการเข้าถึงกล้องได้โดยเลือกอนุญาตแอปในการเข้าถึงกล้องของคุณ(Allow apps to access your camera )และอนุญาตให้แอปเดสก์ท็อปเข้าถึงตัว(Allow desktop apps to access your camera)เลื่อน กล้องของคุณ คุณยังสามารถหยุดแต่ละแอปได้โดยเลือกแถบเลื่อนถัดจากแต่ละรายการ

ขั้นตอนข้างต้นจะช่วยคุณจำกัดสิ่งที่ผู้อื่นสามารถเห็นหรือได้ยิน แต่คุณอาจต้องทำตามขั้นตอนเพิ่มเติมเพื่อบล็อกความพยายามใน(block keylogging attempts) การ ล็อก คีย์

การป้องกันการตรวจสอบของรัฐบาล(Protecting Against Government Monitoring)

วิธีการที่เราได้สรุปไว้ข้างต้นนั้นใช้ได้ดีในการระบุประเภทของการเฝ้าติดตามที่คุณคาดหวังได้ที่บ้านหรือที่ทำงาน แต่มีแนวโน้มน้อยกว่าที่จะนำไปใช้เพื่อตรวจจับการเฝ้าติดตามของรัฐบาล ในบางพื้นที่ของโลก กิจกรรมดิจิทัลของคุณอาจถูกบันทึกและเซ็นเซอร์

การป้องกันการตรวจสอบคอมพิวเตอร์ประเภทนี้ทางออนไลน์อาจเป็นเรื่องยาก แต่ก็ใช่ว่าจะเป็นไปไม่ได้ เครือข่ายส่วนตัวเสมือนที่ดีที่สุด(best virtual private networks)บาง เครือข่าย สามารถทำงานในพื้นที่ต่างๆ ของโลกที่มีการเซ็นเซอร์อินเทอร์เน็ตได้ตามปกติ แต่คุณยังสามารถใช้ Tor(use Tor)เพื่อเลี่ยงการจำกัดและปกป้องความเป็นส่วนตัวของคุณแทนได้

น่าเสียดาย วิธีเดียวที่จะป้องกันไม่ให้เจ้าหน้าที่ของรัฐตรวจสอบการใช้งานดิจิทัลของคุณได้อย่างแท้จริงคือเปลี่ยนไปใช้แพลตฟอร์มที่เข้ารหัสเพื่อการสื่อสาร มี แพลตฟอร์มแชทที่เข้ารหัส(encrypted chat platforms)จำนวนมากเช่นSignalที่รองรับการเข้ารหัสแบบ end-to-end ช่วยให้คุณแชทได้อย่างอิสระโดยไม่ต้องกลัวว่าจะถูกเซ็นเซอร์

ป้องกันตัวเองจากการสอดแนม(Protect Yourself Against Snoopers)

ดังที่ขั้นตอนข้างต้นแสดงให้เห็น มีหลายวิธีที่ผู้ดูแลระบบขององค์กร ผู้ปกครองที่เอาแต่ใจ exes ที่ไม่พอใจ แฮกเกอร์ที่ประสงค์ร้าย และแม้แต่สายลับของรัฐบาลสามารถตรวจสอบการใช้งานพีซีของคุณได้ นี่ไม่ใช่สิ่งที่คุณควบคุมได้เสมอไป โดยเฉพาะอย่างยิ่งหากคุณเป็นพนักงานที่ใช้เครือข่ายองค์กร

หากคุณกำลังใช้พีซีส่วนบุคคล มีขั้นตอนที่คุณสามารถทำได้เพื่อปกป้องพีซีของคุณ การใช้เครือข่ายส่วนตัวเสมือน(virtual private network)เป็นวิธีที่ดีในการซ่อนการใช้อินเทอร์เน็ตของคุณ แต่ยังสามารถบล็อกความพยายามในการเชื่อมต่อกับพีซีของคุณได้อีกด้วย คุณยังสามารถนึกถึงการเพิ่มประสิทธิภาพของพีซีของคุณด้วยไฟร์วอลล์ของบริษัทอื่น(third-party firewall)เพื่อหยุดการเข้าถึงที่ไม่จำเป็น

หากคุณกังวลเกี่ยวกับความปลอดภัยเครือข่าย(network security) ของคุณจริงๆ คุณสามารถดูวิธีอื่นๆ เพื่อแยกการใช้งานพีซีของคุณ คุณสามารถเปลี่ยนไปใช้Linux distributionได้ ซึ่งให้ความปลอดภัยมากกว่าพีซีWindows ทั่วไป (Windows)หากคุณต้องการเปลี่ยนหมวกขาว คุณสามารถนึกถึงLinux distro สำหรับการแฮ็ก(Linux distro for hacking)ซึ่งทำให้คุณสามารถทดสอบเครือข่ายของคุณเพื่อหาช่องโหว่ด้านความปลอดภัย

Related posts

อะไร Do BCC and CC Mean? ความเข้าใจ Basic Email Lingo

Best Free Encryption Software ในปี 2021

วิธีที่ดีที่สุดในการเปลี่ยนไปใช้ที่อยู่อีเมลใหม่

ซอฟต์แวร์พาโนรามาฟรีที่ดีที่สุด

6 วิธีในการส่งไฟล์ขนาดใหญ่เป็นไฟล์แนบในอีเมล

วิธีสร้าง Transparent Background ใน GIMP

3 วิธีในการใช้ Photo or Video บน Chromebook

คุณต้องการซอฟต์แวร์ป้องกันไวรัสบนคอมพิวเตอร์ Windows หรือ Mac ของคุณหรือไม่?

วิธีการรับ Rid ของ Yahoo Search ใน Chrome

วิธีการแก้ไข“รอดำเนินการทำธุรกรรม” ข้อผิดพลาด Steam

วิธีการ Mute Someone บน Discord

วิธีตรวจสอบบัญชีอีเมลทั้งหมดของคุณจาก Gmail

วิธีใช้ VLOOKUP ในแผ่น Google

Discord Streamer Mode and How ที่จะตั้งขึ้นคืออะไร

7 Quick Fixes เมื่อ Minecraft Keeps Crashing

วิธีการเปิด File กับ No Extension

วิธีการสร้าง Spotify Louder and Sound Better

วิธีการ Find Birthdays บน Facebook

วิธีสร้างที่อยู่อีเมลโดเมนส่วนบุคคลของคุณเอง

วิธีการค้นหาเซิร์ฟเวอร์ Discord ที่ดีที่สุด