เคล็ดลับในการปกป้องคอมพิวเตอร์ของคุณจากการโจมตีของ Thunderspy

Thunderbolt คืออินเทอร์เฟซ ของแบรนด์ฮาร์ดแวร์ที่พัฒนาโดยIntel มันทำหน้าที่เป็นส่วนต่อประสานระหว่างคอมพิวเตอร์และอุปกรณ์ภายนอก แม้ว่าคอมพิวเตอร์ Windows(Windows)ส่วนใหญ่จะมาพร้อมกับพอร์ตทุกประเภท หลายบริษัทก็ใช้Thunderboltเพื่อเชื่อมต่อกับอุปกรณ์ประเภทต่างๆ ทำให้การเชื่อมต่อเป็นเรื่องง่าย แต่จากการวิจัยของEindhoven University of Technologyการรักษาความปลอดภัยที่อยู่เบื้องหลังThunderboltสามารถเจาะทะลุได้โดยใช้เทคนิค- Thunderspy ในโพสต์นี้ เราจะแบ่งปันเคล็ดลับที่คุณสามารถปฏิบัติตามเพื่อปกป้องคอมพิวเตอร์ของคุณจากThunderspy

ทันเดอร์สปี้(Tunderspy)คืออะไร? มันทำงานอย่างไร?

เป็นการโจมตีแบบซ่อนตัวที่ช่วยให้ผู้โจมตีสามารถเข้าถึงฟังก์ชันการเข้าถึงหน่วยความจำโดยตรง ( DMA ) เพื่อประนีประนอมอุปกรณ์ ปัญหาที่ใหญ่ที่สุดคือไม่มีร่องรอยเหลืออยู่ในขณะที่ทำงานโดยไม่ต้องปรับใช้มัลแวร์หรือลิงค์เหยื่อ สามารถข้ามแนวทางปฏิบัติด้านความปลอดภัยที่ดีที่สุดและล็อกคอมพิวเตอร์ได้ แล้วมันทำงานอย่างไร? ผู้โจมตีจำเป็นต้องเข้าถึงคอมพิวเตอร์โดยตรง จากการวิจัยพบว่าการใช้เครื่องมือที่เหมาะสมใช้เวลาไม่ถึง 5 นาที

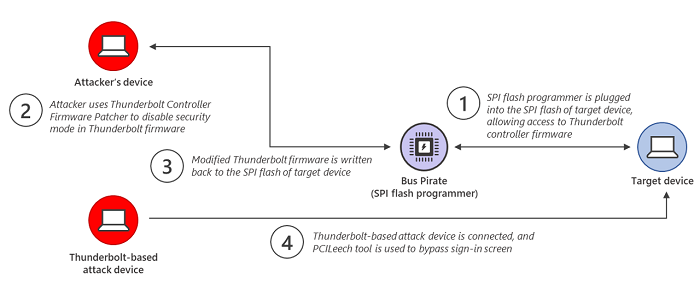

ผู้โจมตีคัดลอกเฟิร์มแวร์ตัวควบคุม Thunderbolt(Thunderbolt Controller Firmware)ของอุปกรณ์ต้นทางไปยังอุปกรณ์ของเขา จากนั้นใช้ตัวแก้ไขเฟิร์มแวร์ ( TCFP ) เพื่อปิดใช้งานโหมดความปลอดภัยที่บังคับใช้ในเฟิร์มแวร์Thunderbolt เวอร์ชันที่แก้ไขจะถูกคัดลอกกลับไปที่คอมพิวเตอร์เป้าหมายโดยใช้อุปกรณ์Bus Pirate จากนั้นอุปกรณ์โจมตีที่ ใช้ Thunderboltจะเชื่อมต่อกับอุปกรณ์ที่ถูกโจมตี จากนั้นใช้ เครื่องมือ PCILeechเพื่อโหลดโมดูลเคอร์เนลที่ข้ามหน้าจอลงชื่อเข้าใช้Windows

ดังนั้นแม้ว่าคอมพิวเตอร์จะมีคุณลักษณะด้านความปลอดภัย เช่นSecure Boot , BIOSที่รัดกุมและรหัสผ่านของบัญชีระบบปฏิบัติการ และเปิดใช้งานการเข้ารหัสดิสก์ทั้งหมด ก็ยังจะข้ามทุกอย่างได้

เคล็ดลับ(TIP) : Spycheck จะตรวจสอบว่าพีซีของคุณเสี่ยงต่อการถูกโจมตีจาก Thunderspyหรือไม่

เคล็ดลับในการป้องกัน Thunderspy

Microsoft แนะนำ(recommends)สามวิธีในการป้องกันภัยคุกคามสมัยใหม่ คุณลักษณะเหล่านี้บางส่วนที่สร้างขึ้นใน Windows สามารถใช้ประโยชน์ได้ในขณะที่บางส่วนควรเปิดใช้งานเพื่อลดการโจมตี

- การปกป้องพีซีแบบคอร์ที่ปลอดภัย

- การป้องกันเคอร์เนล DMA

- ความสมบูรณ์ของรหัสที่ป้องกันโดยไฮเปอร์ไวเซอร์ ( HVCI )

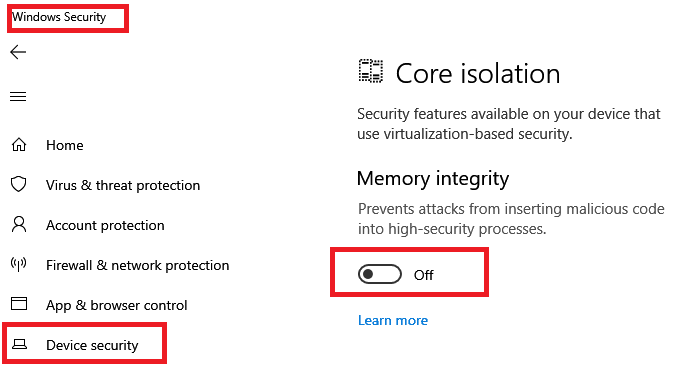

ที่กล่าวมา ทั้งหมดนี้เป็นไปได้บนพีซีแบบ Secured-core คุณไม่สามารถใช้สิ่งนี้กับพีซีทั่วไปได้เนื่องจากไม่มีฮาร์ดแวร์ที่สามารถป้องกันการโจมตีได้ วิธีที่ดีที่สุดในการค้นหาว่าพีซีของคุณรองรับหรือไม่ โดยการตรวจสอบ ส่วน ความปลอดภัย(Devic Security)ของอุปกรณ์ในแอพWindows Security

1] การปกป้องพีซีแบบคอร์ที่ปลอดภัย

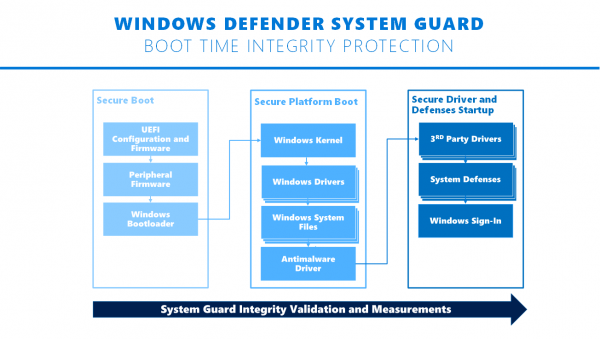

Windows Securityซึ่งเป็นซอฟต์แวร์รักษาความปลอดภัยภายในของ Microsoft มีWindows Defender System Guardและการรักษาความปลอดภัยแบบเวอร์ชวลไลเซชัน อย่างไรก็ตาม คุณต้องมีอุปกรณ์ที่ใช้ พีซี แบบSecured-core (Secured-core PCs)ใช้การรักษาความปลอดภัยฮาร์ดแวร์ที่รูทในCPU สมัยใหม่ เพื่อเปิดใช้ระบบในสถานะที่เชื่อถือได้ ช่วยลดความพยายามของมัลแวร์ในระดับเฟิร์มแวร์

2] การป้องกันเคอร์เนล DMA

เปิดตัวในWindows 10 v1803 การป้องกัน Kernel DMAทำให้แน่ใจได้ว่าจะบล็อกอุปกรณ์ต่อพ่วงภายนอกจากการโจมตี Direct Memory Access ( DMA ) โดยใช้อุปกรณ์ฮอต ปลั๊กPCIเช่นThunderbolt หมายความว่าถ้ามีคนพยายามคัดลอก เฟิร์มแวร์ Thunderbolt ที่เป็นอันตราย ไปยังเครื่อง เครื่องนั้นจะถูกบล็อกผ่านพอร์ตThunderbolt อย่างไรก็ตาม หากผู้ใช้มีชื่อผู้ใช้และรหัสผ่าน เขาจะสามารถเลี่ยงผ่านได้

3] การป้องกันการ ชุบแข็ง(Hardening) ด้วย ความสมบูรณ์ของรหัส ที่ ป้องกันโดยHypervisor ( (Hypervisor-protected)HVCI )

ความสมบูรณ์ของโค้ดที่ป้องกันโดย Hypervisor หรือHVCIควรเปิดใช้งานบนWindows(Windows 10) 10 มันแยกระบบย่อยความสมบูรณ์ของรหัสและตรวจสอบว่ามี รหัส เคอร์เนล(Kernel)ไม่ได้รับการยืนยันและลงนามโดยMicrosoft นอกจากนี้ยังช่วยให้แน่ใจว่าโค้ดเคอร์เนลไม่สามารถเขียนได้และรันได้ เพื่อให้แน่ใจว่าโค้ดที่ไม่ผ่านการตรวจสอบจะไม่ทำงาน

Thunderspyใช้ เครื่องมือ PCILeechเพื่อโหลดโมดูลเคอร์เนลที่ข้ามหน้าจอลงชื่อเข้าใช้Windows การใช้HVCIจะช่วยป้องกันไม่ให้เกิดปัญหานี้ เนื่องจากจะไม่อนุญาตให้เรียกใช้โค้ด

ความปลอดภัยควรอยู่ที่ด้านบนสุดเสมอเมื่อต้องซื้อคอมพิวเตอร์ หากคุณจัดการกับข้อมูลที่มีความสำคัญ โดยเฉพาะอย่างยิ่งกับธุรกิจ ขอแนะนำให้ซื้ออุปกรณ์พีซีแบบ Secured-core (Secured-core PC)นี่คือหน้าอย่างเป็นทางการของอุปกรณ์ดังกล่าว(such devices)บนเว็บไซต์ของ Microsoft

Related posts

วิธีหลีกเลี่ยง Phishing Scams and Attacks?

Access Trojan ระยะไกลคืออะไร การป้องกัน, Detection & Removal

Remove virus จาก USB Flash Drive ใช้ Command Prompt or Batch File

Rogue Security Software or Scareware: วิธีการตรวจสอบป้องกันลบ?

Win32: BogEnt คืออะไรและวิธีการลบมัน?

Cryptojacking browser mining threat ใหม่ที่คุณต้องรู้เกี่ยวกับ

สุดยอดซอฟต์แวร์กำจัดสปายแวร์และมัลแวร์ฟรี

Microsoft Windows Logo process ใน Task Manager; มันเป็นไวรัสหรือไม่

วิธีใช้ Avast Boot Scan เพื่อลบ Malware จาก Windows PC

วิธีการใช้ Malwarebytes Anti-Malware เพื่อลบ Malware

Crystal Security เป็นฟรี Cloud ที่ใช้ Malware Detection Tool สำหรับพีซี

สุดยอดออนไลน์ Online Malware Scanners เพื่อสแกนไฟล์

ระยะไกล Administration Tools: ความเสี่ยง Threats, Prevention

คุณจะได้รับ computer virus, โทรจันทำงานได้อย่างไร spyware or malware

Browser Hijacking and Free Browser Hijacker Removal Tools

IObit Malware Fighter Free review & download

ฟรี Malware Removal Tools เพื่อลบ Specific Virus ใน Windows 11/10

วิธีการถอนการติดตั้งหรือลบ Driver Tonic จาก Windows 10

ไวรัส IDP.Generic คืออะไรและวิธีการลบมัน?

Fileless Malware Attacks, Protection and Detection